Pada hari Senin, kami memberi tahu Anda tentang peretasan AirTag pertama, yang ditangani oleh pakar keamanan Jerman. Secara khusus, dia berhasil membobol mikrokontroler dan menimpa firmware, berkat itu dia dapat mengatur URL sewenang-wenang yang kemudian akan ditampilkan ke pencari ketika produk dalam mode Hilang. Hal menarik lainnya tersebar di internet hari ini. Pakar keamanan lainnya, Fabian Bräunlein, menemukan cara untuk mengeksploitasi jaringan Find untuk mengirim pesan.

Bisa jadi Anda minati

Apa itu Temukan Jaringan

Pertama-tama, mari kita mengingat kembali secara singkat apa sebenarnya jaringan Najít itu. Ini adalah pengelompokan semua produk Apple yang dapat berkomunikasi satu sama lain dan aman. Inilah yang terutama digunakan Apple untuk pencari AirTag-nya. Ia berbagi lokasi yang relatif rinci dengan pemiliknya bahkan ketika mereka berjauhan sejauh beberapa kilometer. Cukup bagi seseorang yang memiliki iPhone untuk melewati, misalnya, AirTag yang hilang. Kedua perangkat tersebut langsung terhubung, iPhone kemudian mengirimkan informasi tentang lokasi pencari lokasi dalam bentuk yang aman, dan dengan demikian pemiliknya dapat melihat secara kasar di mana dia berada.

Penyalahgunaan jaringan Temukan

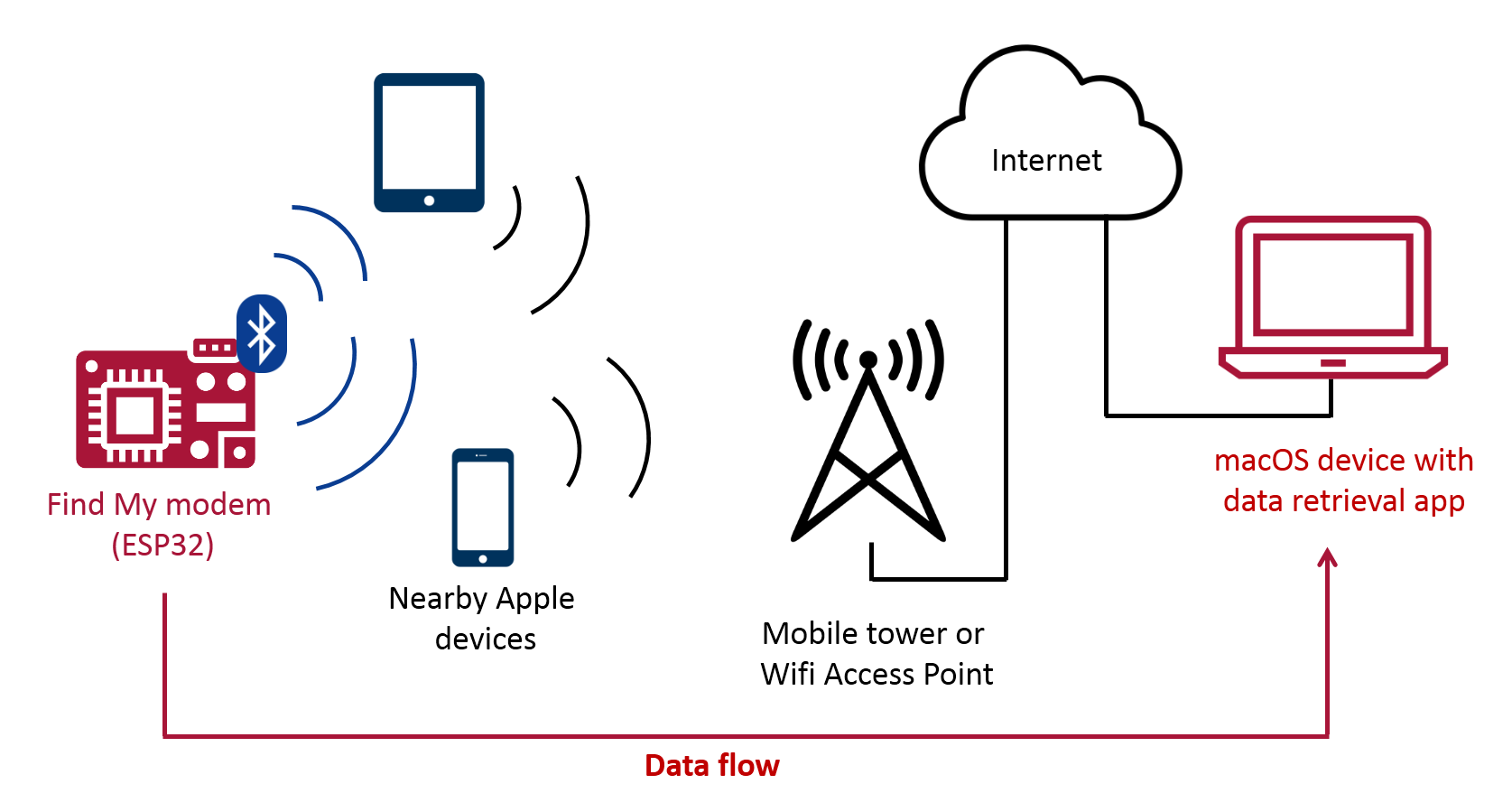

Pakar keamanan yang disebutkan di atas memikirkan satu hal. Jika informasi lokasi dapat dikirim melalui jaringan dengan cara ini, bahkan tanpa koneksi Internet (AirTag tidak dapat terhubung ke Internet - catatan editor), mungkin ini juga dapat digunakan untuk mengirim pesan singkat. Bräunlein mampu memanfaatkan hal itu. Dalam demonstrasinya, ia juga menunjukkan seberapa besar sebuah teks sebenarnya dapat dikirim dari mikrokontroler itu sendiri, yang menjalankan versi firmware-nya sendiri. Teks ini kemudian diterima di Mac yang telah disiapkan sebelumnya, yang juga dilengkapi dengan aplikasinya sendiri untuk mendekode dan menampilkan data yang diterima.

Untuk saat ini, masih belum jelas apakah prosedur ini bisa berbahaya jika dilakukan di tangan yang salah, atau bagaimana prosedur ini bisa disalahgunakan. Bagaimanapun, ada pendapat di Internet bahwa Apple tidak akan dapat mencegah hal seperti ini dengan mudah, secara paradoks karena penekanannya yang besar pada privasi dan adanya enkripsi ujung ke ujung. Pakar menjelaskan seluruh proses secara rinci dengan caranya sendiri blog.

Bisa jadi Anda minati

Adam Kos

Adam Kos